Υιοθετήστε την προσέγγιση της προληπτικής ασφάλειας με τη μηδενική εμπιστοσύνη

Επιταχύνετε την υλοποίηση μηδενικής εμπιστοσύνης με βέλτιστες πρακτικές, τις πιο πρόσφατες τάσεις και ένα πλαίσιο που ενημερώνεται από πραγματικές αναπτύξεις.

Η Microsoft ανακηρύσσεται ηγετική εταιρεία στην έκθεση The Forrester Wave™: Υπηρεσίες παροχής πλατφόρμας μηδενικής εμπιστοσύνης.1

Γιατί μηδενική εμπιστοσύνη

Οι οργανισμοί σήμερα χρειάζονται ένα νέο μοντέλο ασφαλείας, το οποίο θα προσαρμόζεται πιο αποτελεσματικά στο περίπλοκο σύγχρονο περιβάλλον, θα πλαισιώνει τον υβριδικό χώρο εργασίας και θα προστατεύει τους χρήστες, τις συσκευές, τις εφαρμογές και τα δεδομένα, όπου κι αν βρίσκονται.

Παραγωγικότητα παντού

Δώστε τη δυνατότητα στους χρήστες σας να εργάζονται με περισσότερη ασφάλεια παντού και πάντα, από οποιαδήποτε συσκευή.

Μετεγκατάσταση στο cloud

Υποστήριξη του ψηφιακού μετασχηματισμού με ευφυή ασφάλεια, για το σημερινό περίπλοκο περιβάλλον.

Διαχείριση κινδύνου

Κάλυψη κενών ασφαλείας και ελαχιστοποίηση του κινδύνου των επιθέσεων πλευρικής κίνησης.

Αρχές μηδενικής εμπιστοσύνης

Ρητή επαλήθευση

Να γίνεται πάντα έλεγχος ταυτότητας και έγκριση, με βάση όλα τα διαθέσιμα σημεία δεδομένων, συμπεριλαμβανομένης της ταυτότητας χρήστη, της τοποθεσίας, της εύρυθμης λειτουργίας της συσκευής, της υπηρεσίας ή του φόρτου εργασίας, της ταξινόμησης δεδομένων και των ανωμαλιών.

Χρησιμοποιήστε πρόσβαση ελάχιστων δικαιωμάτων

Περιορίστε την πρόσβαση των χρηστών με ακριβώς όση πρόσβαση χρειάζεται και για όσο χρόνο χρειάζεται (JIT/JEA), με προσαρμοσμένες πολιτικές βάσει κινδύνου και με ασφάλεια δεδομένων, για την προστασία τόσο των δεδομένων, όσο και της παραγωγικότητας.

Υποθέστε ότι υπάρχει παραβίαση

Ελαχιστοποιήστε την ακτίνα επίδρασης και διαχωρίστε την πρόσβαση. Επαληθεύστε την πληρότητα της κρυπτογράφησης και χρησιμοποιήστε αναλυτικά στοιχεία για να αποκτήσετε ορατότητα, να εντοπίζετε τις απειλές και να βελτιώσετε την άμυνά σας.

Δημιουργήστε ένα ασφαλές υβριδικό εργατικό δυναμικό

Αυξήστε την ευελιξία της επιχείρησής σας με μια προσέγγιση μηδενικής εμπιστοσύνης ως προς την ασφάλεια.

Εργαστείτε με ασφάλεια από οπουδήποτε

Βελτιώστε την εμπειρία των υπαλλήλων σας με προσαρμόσιμες πολιτικές ασφαλείας που σας βοηθούν να διαχειρίζεστε και να προστατεύετε αποτελεσματικά όλες τις συσκευές και τις ταυτότητές σας, ανεξάρτητα από την τοποθεσία από όπου οι χρήστες επιλέγουν να εργάζονται.

Προστατεύστε τους πιο σημαντικούς σας πόρους

Ασφαλίστε τα δεδομένα σας, ακόμα και όταν μεταφέρονται εκτός του δικτύου σας, με ενοποιημένες βέλτιστες πρακτικές προστασίας και διαχείρισης δεδομένων.

Εκσυγχρονίστε την κατάσταση ασφαλείας σας

Μειώστε τις ευπάθειες ασφαλείας με διευρυμένη ορατότητα στο ψηφιακό σας περιβάλλον, ελέγχους πρόσβασης βάσει κινδύνου και αυτοματοποιημένες πολιτικές.

Ελαχιστοποιήστε τον αντίκτυπο των κακόβουλων ατόμων

Προστατεύστε τον οργανισμό σας από εσωτερικούς και εξωτερικούς κινδύνους με μια άμυνα πολλαπλών επιπέδων που επαληθεύει ρητά όλες τις αιτήσεις πρόσβασης.

Παραμείνετε ενημερωμένοι σχετικά με τις κανονιστικές απαιτήσεις

Παρακολουθήστε το διαρκώς εξελισσόμενο τοπίο συμμόρφωσης με μια ολοκληρωμένη στρατηγική, που σας βοηθά να προστατεύετε και να διαχειρίζεστε απρόσκοπτα τα δεδομένα σας.

Δημιουργήστε ένα ασφαλές υβριδικό εργατικό δυναμικό

Αυξήστε την ευελιξία της επιχείρησής σας με μια προσέγγιση μηδενικής εμπιστοσύνης ως προς την ασφάλεια.

Εργαστείτε με ασφάλεια από οπουδήποτε

Βελτιώστε την εμπειρία των υπαλλήλων σας με προσαρμόσιμες πολιτικές ασφαλείας που σας βοηθούν να διαχειρίζεστε και να προστατεύετε αποτελεσματικά όλες τις συσκευές και τις ταυτότητές σας, ανεξάρτητα από την τοποθεσία από όπου οι χρήστες επιλέγουν να εργάζονται.

Προστατεύστε τους πιο σημαντικούς σας πόρους

Ασφαλίστε τα δεδομένα σας, ακόμα και όταν μεταφέρονται εκτός του δικτύου σας, με ενοποιημένες βέλτιστες πρακτικές προστασίας και διαχείρισης δεδομένων.

Εκσυγχρονίστε την κατάσταση ασφαλείας σας

Μειώστε τις ευπάθειες ασφαλείας με διευρυμένη ορατότητα στο ψηφιακό σας περιβάλλον, ελέγχους πρόσβασης βάσει κινδύνου και αυτοματοποιημένες πολιτικές.

Ελαχιστοποιήστε τον αντίκτυπο των κακόβουλων ατόμων

Προστατεύστε τον οργανισμό σας από εσωτερικούς και εξωτερικούς κινδύνους με μια άμυνα πολλαπλών επιπέδων που επαληθεύει ρητά όλες τις αιτήσεις πρόσβασης.

Παραμείνετε ενημερωμένοι σχετικά με τις κανονιστικές απαιτήσεις

Παρακολουθήστε το διαρκώς εξελισσόμενο τοπίο συμμόρφωσης με μια ολοκληρωμένη στρατηγική, που σας βοηθά να προστατεύετε και να διαχειρίζεστε απρόσκοπτα τα δεδομένα σας.

Ποιο είναι το επόμενο βήμα στην πορεία σας προς τη μηδενική εμπιστοσύνη;

Αξιολογήστε το στάδιο ωριμότητας της μηδενικής εμπιστοσύνης του οργανισμού σας και λάβετε στοχευμένη καθοδήγηση ορόσημο, καθώς και μια επιμελημένη λίστα πόρων και λύσεων για να προχωρήσετε στην ολοκληρωμένη κατάσταση ασφαλείας σας.

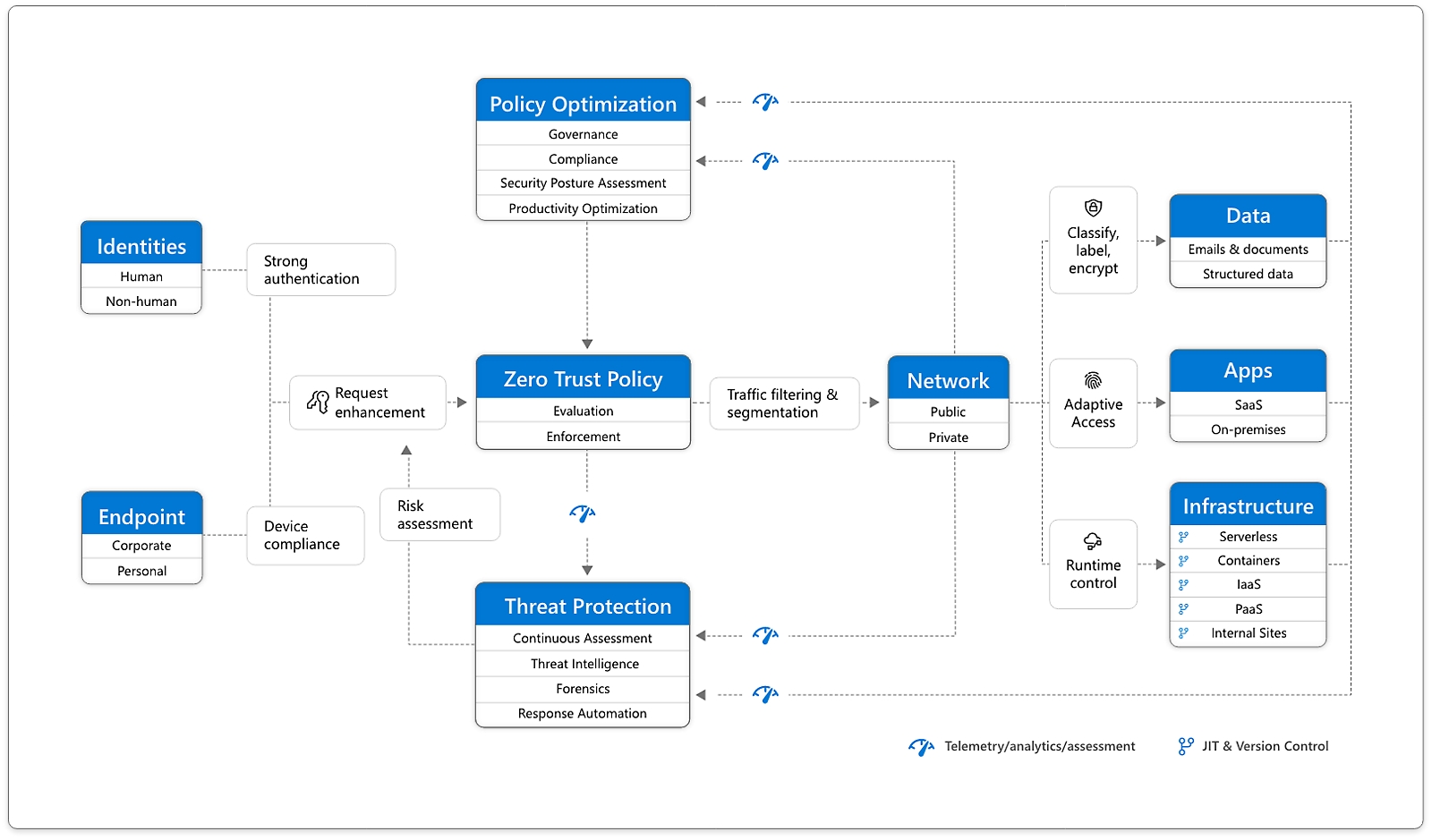

Ορίστηκε μηδενική εμπιστοσύνη

Αντί να υποθέτει ότι το εταιρικό τείχος προστασίας προσφέρει απόλυτη ασφάλεια, το μοντέλο μηδενικής εμπιστοσύνης υποθέτει ότι υπάρχει παραβίαση και επαληθεύει κάθε αίτημα σαν να προέρχεται από ανοικτό δίκτυο. Ανεξάρτητα από την προέλευση του αιτήματος ή τους πόρους στους οποίους έχει πρόσβαση, η μηδενική εμπιστοσύνη μάς εκπαιδεύει να "μην εμπιστευόμαστε ποτέ και πάντα να επαληθεύουμε". Για κάθε αίτημα πρόσβασης γίνεται πλήρης έλεγχος ταυτότητας, και κατόπιν εξουσιοδοτείται και κρυπτογραφείται, πριν από την εκχώρηση πρόσβασης. Εφαρμόζεται μικροκατάτμηση και αρχές πρόσβασης ελάχιστων προνομίων, για την ελαχιστοποίηση των επιθέσεων πλευρικής κίνησης. Χρησιμοποιούνται εμπλουτισμένες πληροφορίες και ανάλυση για τον εντοπισμό και την αντιμετώπιση των ανωμαλιών σε πραγματικό χρόνο.

Περιοχές άμυνας μηδενικής εμπιστοσύνης

Ταυτότητες

Επαληθεύστε και προστατεύστε κάθε ταυτότητα, με ισχυρό έλεγχο ταυτότητας σε όλα τα ψηφιακά εταιρικά στοιχεία σας.

Τελικά σημεία

Αποκτήστε ορατότητα σε συσκευές που έχουν πρόσβαση στο δίκτυο. Εξασφαλίστε τη συμμόρφωση και την κατάσταση εύρυθμης λειτουργίας πριν χορηγήσετε πρόσβαση.

Εφαρμογές

Ανακαλύψτε το Shadow IT, διασφαλίστε κατάλληλα δικαιώματα εντός εφαρμογών και πρόσβαση στην πύλη με βάση την ανάλυση σε πραγματικό χρόνο και παρακολουθήστε και ελέγξτε τις ενέργειες των χρηστών.

Δεδομένα

Μεταβείτε από την προστασία δεδομένων με βάση το περιμετρικό δίκτυο, στην προστασία με βάση τα δεδομένα. Χρησιμοποιήστε πληροφορίες για την ταξινόμηση και την επισήμανση δεδομένων. Κρυπτογραφήστε και περιορίστε την πρόσβαση βάσει εταιρικών πολιτικών.

Υποδομή

Χρησιμοποιήστε την τηλεμετρία για να εντοπίζετε επιθέσεις και ανωμαλίες, να αποκλείετε και να επισημαίνετε αυτόματα επικίνδυνες συμπεριφορές και να χρησιμοποιείτε αρχές πρόσβασης ελάχιστων δικαιωμάτων.

Δίκτυο

Βεβαιωθείτε ότι οι συσκευές και οι χρήστες δεν αντιμετωπίζονται ως αξιόπιστοι, μόνο και μόνο επειδή βρίσκονται σε εσωτερικό δίκτυο. Κρυπτογραφήστε όλες τις εσωτερικές επικοινωνίες, περιορίστε την πρόσβαση σύμφωνα με τις πολιτικές και χρησιμοποιήστε τη μικροκατάτμηση και τον εντοπισμό απειλών σε πραγματικό χρόνο.

Επιδείξεις και πληροφορίες από ειδικούς

Επεισόδιο 1: Βασικά στοιχεία για τη μηδενική εμπιστοσύνη

Ενημερωθείτε σχετικά με τη μηδενική εμπιστοσύνη, τους έξι τομείς άμυνας και τον τρόπο με τον οποίο τα προϊόντα της Microsoft μπορούν να βοηθήσουν στο πρώτο επεισόδιο της σειράς "Microsoft Mechanics - Βασικά στοιχεία για τη μηδενική εμπιστοσύνη" που παρουσιάζει ο Jeremy Chapman.

Επεισόδιο 2: Έλεγχοι ταυτότητας

Λάβετε συμβουλές και παρακολουθήστε επιδείξεις των εργαλείων για την υλοποίηση του μοντέλου ασφαλείας μηδενικής εμπιστοσύνης για τη διαχείριση ταυτοτήτων και πρόσβασης.

Επεισόδιο 3: Τελικά σημεία και εφαρμογές

Μάθετε περισσότερα σχετικά με την προστασία τελικών σημείων και εφαρμογών με τη μηδενική εμπιστοσύνη, μαζί με επιδείξεις προϊόντων από τη Microsoft.

Επεισόδιο 4: Δίκτυο και υποδομή

Ο διοργανωτής Jeremy Chapman εξηγεί πώς μπορείτε να εφαρμόσετε τις αρχές της μηδενικής εμπιστοσύνης στο δίκτυο και την υποδομή σας χρησιμοποιώντας το Microsoft Azure.

Επεισόδιο 5: Δεδομένα

Προστατεύστε τα δεδομένα σε όλα τα αρχεία και το περιεχόμενό σας - κατά τη μεταφορά, τη χρήση και όπου κι αν βρίσκονται - με το μοντέλο ασφάλειας μηδενικής εμπιστοσύνης.

Ανακαλύψτε πώς οι πελάτες κάνουν τη μηδενική εμπιστοσύνη πραγματικότητα

Ενημέρωση στρατηγικής και υιοθέτησης

Εφαρμογή μηδενικής εμπιστοσύνης στη Microsoft

Η Microsoft έχει υιοθετήσει μια στρατηγική μηδενικής εμπιστοσύνης, για να διασφαλίσει την προστασία των εταιρικών δεδομένων και των δεδομένων των πελατών. Η εφαρμογή επικεντρώνεται στην ισχυρή ταυτότητα των χρηστών, την επαλήθευση της εύρυθμης λειτουργίας των συσκευών, την επικύρωση της εύρυθμης λειτουργίας των εφαρμογών και την πρόσβαση στους πόρους και τις υπηρεσίες, με βάση τα ελάχιστα απαιτούμενα δικαιώματα.

Ανάπτυξη, ενοποίηση και εξέλιξη

Ακολουθήστε τα επόμενα βήματα στην ολοκληρωμένη υλοποίηση του οργανισμού σας. Ανατρέξτε στα έγγραφα του Κέντρου καθοδήγησης μηδενικής εμπιστοσύνης για τεκμηρίωση σχετικά με την ανάπτυξη, την ενοποίηση, την ανάπτυξη εφαρμογών και βέλτιστες πρακτικές.

Συγκρίνετε την πρόοδό σας

Μάθετε πώς και γιατί οι οργανισμοί υιοθετούν τη μηδενική εμπιστοσύνη, για να σας βοηθήσει να ενημερώσετε τη στρατηγική σας, να αποκαλύψετε τη συλλογική πρόοδο και τις προτεραιότητες και να μάθετε πληροφορίες βάσει δεδομένων σχετικά με αυτόν τον χώρο που εξελίσσεται ραγδαία.

Περισσότεροι πόροι

Ιστολόγια ασφάλειας μηδενικής εμπιστοσύνης

Μάθετε περισσότερα σχετικά με τις τελευταίες τάσεις για τη Μηδενική εμπιστοσύνη στην ασφάλεια στον κυβερνοχώρο από τη Microsoft.

Σειρά δημοσιεύσεων ιστολογίου CISO

Ανακαλύψτε επιτυχημένες στρατηγικές ασφαλείας και πολύτιμα διδάγματα από την εμπειρία των CISO και τους καλύτερους ειδικούς μας.

Εκτελεστικό Διάταγμα ΗΠΑ

Εξερευνήστε πόρους ομοσπονδιακών υπηρεσιών για τη βελτίωση της εθνικής ασφάλειας στον κυβερνοχώρο, μέσω υιοθέτησης cloud και μηδενικής εμπιστοσύνης.

Συνεργάτες ασφάλειας

Δείτε τις υπηρεσίες παροχής λύσεων και τους ανεξάρτητους προμηθευτές λογισμικού που μπορούν να σας βοηθήσουν να υλοποιήσετε τη μηδενική εμπιστοσύνη.

Συνήθεις ερωτήσεις

-

Η μηδενική εμπιστοσύνη είναι μια σύγχρονη στρατηγική ασφάλειας που βασίζεται στην αρχή "ποτέ να μην εμπιστεύεστε, πάντα να επαληθεύετε". Αντί να υποθέτει ότι όλα όσα βρίσκονται πίσω από το εταιρικό τείχος προστασίας είναι ασφαλή, το μοντέλο μηδενικής εμπιστοσύνης υποθέτει ότι υπάρχει παραβίαση και επαληθεύει κάθε αίτηση σαν να προέρχεται από ένα ανοιχτό δίκτυο.

-

Οι 3 βασικοί πυλώνες της μηδενικής εμπιστοσύνης είναι οι εξής:

- Ρητή επαλήθευση: Να γίνεται πάντα έλεγχος ταυτότητας και έγκριση, με βάση όλα τα διαθέσιμα σημεία δεδομένων, συμπεριλαμβανομένης της ταυτότητας χρήστη, της τοποθεσίας, της εύρυθμης λειτουργίας της συσκευής, της υπηρεσίας ή του φόρτου εργασίας, της ταξινόμησης δεδομένων και των ανωμαλιών.

- Χρήση πρόσβασης με τα ελάχιστα δικαιώματα: Περιορίστε την πρόσβαση των χρηστών με ακριβώς όση πρόσβαση χρειάζεται και για όσο χρόνο χρειάζεται, με προσαρμόσιμες πολιτικές βάσει κινδύνου και με προστασία δεδομένων, για να προστατεύσετε τα δεδομένα και να αυξήσετε την παραγωγικότητα.

- Υπόθεση δεδομένης παραβίασης: Επαληθεύστε την πληρότητα της κρυπτογράφησης και χρησιμοποιήστε αναλυτικά στοιχεία για να αποκτήσετε ορατότητα, να εντοπίζετε τις απειλές και να βελτιώσετε την άμυνά σας.

-

Οι οργανισμοί χρειάζονται λύσεις μηδενικής εμπιστοσύνης, επειδή η ασφάλεια έχει γίνει πιο σύνθετη. Καθώς ο αριθμός των υπαλλήλων που εργάζονται εξ αποστάσεως αυξάνεται, η προστασία της περιμέτρου του δικτύου δεν είναι πια αρκετή. Οι οργανισμοί χρειάζονται προσαρμόσιμες λύσεις που πραγματοποιούν πλήρη έλεγχο ταυτότητας, επαληθεύουν κάθε αίτηση πρόσβασης και εντοπίζουν και ανταποκρίνονται γρήγορα σε απειλές εντός και εκτός του δικτύου.

-

Η μηδενική εμπιστοσύνη βοηθά στην επίλυση του προβλήματος της αυξημένης πολυπλοκότητας. Οι σημερινοί οργανισμοί πρέπει να προστατεύουν έναν αυξανόμενο όγκο δεδομένων σε ένα περιβάλλον πολλαπλών πλατφορμών και cloud. Αυτά τα δεδομένα κινδυνεύουν πλέον περισσότερο, καθώς ολοένα και περισσότερες εταιρείες μεταβαίνουν στην υβριδική εργασία και οι επιθέσεις εξελίσσονται. Η μηδενική εμπιστοσύνη απλοποιεί την ασφάλεια με στρατηγική, διαδικασίες και αυτοματοποιημένα εργαλεία που επαληθεύουν κάθε συναλλαγή, επιβάλλουν πρόσβαση με τα ελάχιστα δικαιώματα και εφαρμόζουν προηγμένο εντοπισμό και απόκριση σε απειλές.

-

Ένα δίκτυο μηδενικής εμπιστοσύνης πραγματοποιεί πλήρη έλεγχο ταυτότητας, εξουσιοδοτεί και κρυπτογραφεί κάθε αίτηση πρόσβασης, εφαρμόζει αρχές μικροκατάτμησης και πρόσβασης με τα ελάχιστα δικαιώματα για την ελαχιστοποίηση της πλευρικής κίνησης και χρησιμοποιεί πληροφορίες και αναλυτικά στοιχεία για να εντοπίζει και να ανταποκρίνεται σε ανωμαλίες σε πραγματικό χρόνο.

-

Μία από τις πιο αποτελεσματικές πολιτικές μηδενικής εμπιστοσύνης είναι ο έλεγχος ταυτότητας πολλών παραγόντων. Το γεγονός ότι κάθε χρήστης καλείται να εκτελέσει δύο ή περισσότερες μορφές ελέγχου ταυτότητας (όπως η εισαγωγή PIN σε μια γνωστή συσκευή) κάθε φορά που πραγματοποιεί είσοδο, μειώνει σημαντικά τον κίνδυνο πρόσβασης ενός κακόβουλου ατόμου με κλεμμένα διαπιστευτήρια.

-

Η υλοποίηση μιας στρατηγικής μηδενικής εμπιστοσύνης ξεκινά με τον προσδιορισμό των επιχειρηματικών προτεραιοτήτων και τη λήψη της υποστήριξης της διοίκησης. Η ολοκλήρωση της παράδοσης του λογισμικού μπορεί να διαρκέσει πολλά χρόνια, οπότε είναι καλό να ξεκινήσετε με απλά βήματα που θα σας αποφέρουν γρήγορα αποτελέσματα και να βάλετε κάποιες εργασίες σε προτεραιότητα, με βάση τους επιχειρηματικούς σας στόχους. Ένα πρόγραμμα υλοποίησης συνήθως περιλαμβάνει τα ακόλουθα βήματα:

- Σταδιακή υλοποίηση της προστασίας ταυτοτήτων και συσκευών, συμπεριλαμβανομένου του ελέγχου ταυτότητας πολλών παραγόντων, της πρόσβασης με τα ελάχιστα δικαιώματα και των πολιτικών πρόσβασης υπό όρους.

- Εγγραφή τελικών σημείων σε μια λύση διαχείρισης συσκευών, η οποία εξασφαλίζει ότι οι συσκευές και οι εφαρμογές είναι ενημερωμένες και ότι ανταποκρίνονται στις απαιτήσεις του οργανισμού.

- Ανάπτυξη μιας διευρυμένης λύσης εντοπισμού και απόκρισης που εντοπίζει, διερευνά και ανταποκρίνεται σε απειλές σε τελικά σημεία, σε ταυτότητες, σε εφαρμογές cloud και σε email.

- Προστασία και διαχείριση ευαίσθητων δεδομένων με λύσεις που παρέχουν ορατότητα σε όλα τα δεδομένα και εφαρμόζουν πολιτικές αποτροπής απώλειας δεδομένων.

-

Το άκρο υπηρεσίας ασφαλούς πρόσβασης (SASE), είναι ένα πλαίσιο ασφαλείας που συνδυάζει τη δικτύωση ευρείας περιοχής που ορίζεται από λογισμικό (SD-WAN) και τις λύσεις ασφαλείας μηδενικής εμπιστοσύνης σε μια συγκλίνουσα πλατφόρμα που παρέχεται από το cloud και συνδέει με ασφάλεια χρήστες, συστήματα, τελικά σημεία και απομακρυσμένα δίκτυα σε εφαρμογές και πόρους.

Η μηδενική εμπιστοσύνη, η οποία είναι μια σύγχρονη στρατηγική ασφαλείας που βασίζεται στην επαλήθευση κάθε αίτησης πρόσβασης σαν να προερχόταν από ένα ανοικτό δίκτυο, είναι ένα στοιχείο του SASE. Το SASE περιλαμβάνει επίσης μια SD-WAN, μια ασφαλή πύλη web, έναν μεσολαβητή ασφάλειας πρόσβασης στο cloud και ένα τείχος προστασίας ως υπηρεσία, η διαχείριση των οποίων πραγματοποιείται κεντρικά μέσω μίας ενιαίας πλατφόρμας.

-

Το εικονικό ιδιωτικό δίκτυο (VPN) είναι μια τεχνολογία που επιτρέπει στους υπαλλήλους που εργάζονται εξ αποστάσεως να συνδέονται στο εταιρικό δίκτυο.

Η μηδενική εμπιστοσύνη είναι μια στρατηγική υψηλού επιπέδου που υποθέτει ότι τα άτομα, οι συσκευές και οι υπηρεσίες που επιχειρούν να αποκτήσουν πρόσβαση σε εταιρικούς πόρους, ακόμη και αν βρίσκονται εντός του δικτύου, δεν μπορούν να θεωρηθούν αυτόματα αξιόπιστες. Για τη βελτίωση της ασφάλειας, αυτοί οι χρήστες επαληθεύονται κάθε φορά που κάνουν αίτηση για πρόσβαση, ακόμα και αν είχαν προηγουμένως υποβληθεί σε έλεγχο ταυτότητας.

Ακολουθήστε τη Microsoft